공지사항 📌

마지막 업데이트 날짜: 2026-03-01

공통 변경사항

보안 권고 사항에 따라, 진단 계정 등록 시 CSP사에서 자체적으로 발급받은 엑세스 키 사용을 중지하고 최소 권한만을 갖는 서비스 계정 생성 후 워크로드 인증 절차를 따를 것을 권고드립니다.

- CSP별 진단 계정 등록 방법

- AWS: Access Key + Secret Key -> IAM Role ARN 등록 (IRSA 인증) - 기존과 동일

- GCP: Service Account Key File 업로드 -> Credential Configuration File 업로드

- Azure: Client Secret Key 미사용

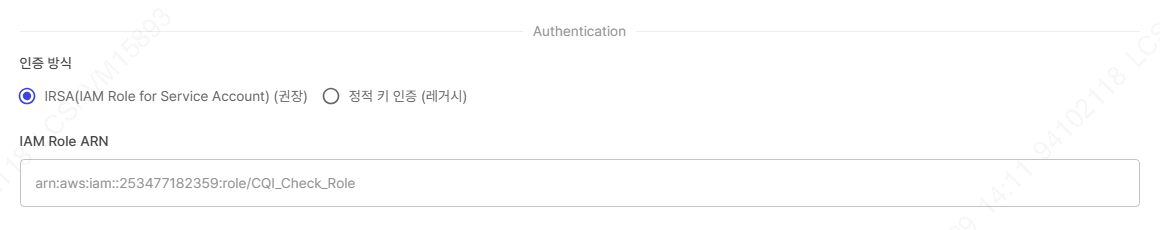

또한 진단 계정 등록 시 아래와 같이 인증 방식을 선택(택1)하도록 변경되었으며, 계정 진단 시 선택한 인증 방식으로만 진행됩니다.

미사용 엑세스 키는 추후 삭제될 예정이며, 기간은 별도 공지드리겠습니다.

감사합니다.

AWS 진단 계정 등록

1. 진단용 IAM Role 생성

1-1. Policy 생성 (공통)

변경 사항

- 2025년 6월 27일:

- IAM 관련 권한(

iam:ListPolicies,iam:ListUsers) 추가- 2025년 5월 16일:

- 이후 정책 이름을

cqx_policy에서cqi_policy로 변경- AWS Lambda 함수 호출 관련 정책이 제거되었습니다.

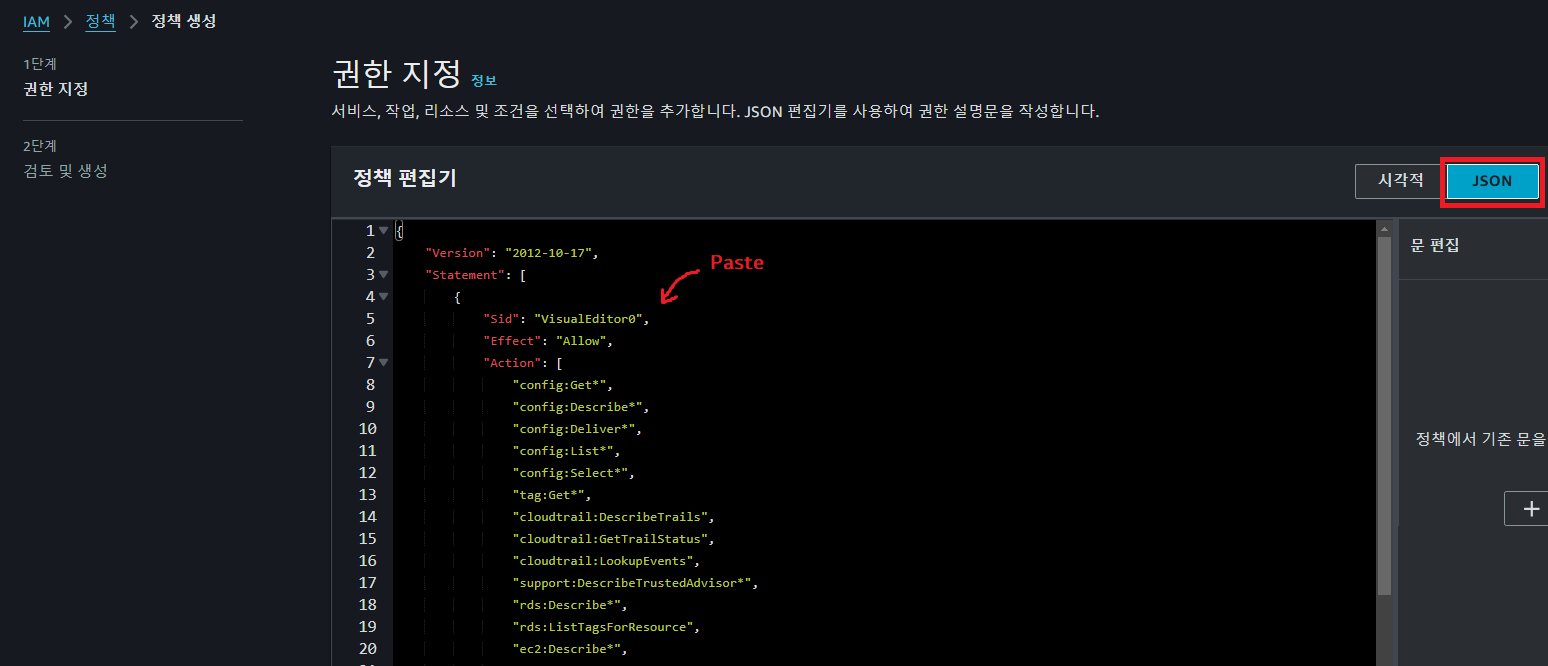

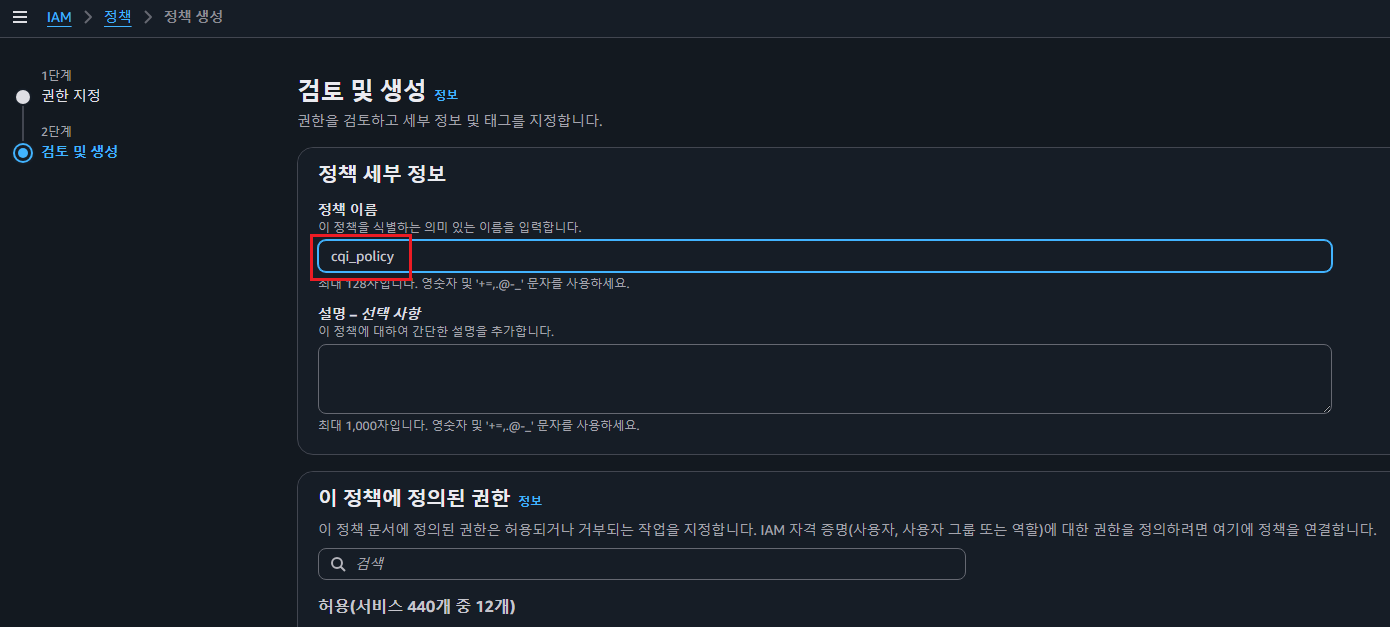

아래 정보로 IAM Policy를 생성합니다.

- IAM Policy

- IAM Policy Name :

cqi_policy

- IAM Policy Name :

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "VisualEditor0",

"Effect": "Allow",

"Action": [

"config:Get*",

"config:Describe*",

"config:Deliver*",

"config:List*",

"config:Select*",

"tag:Get*",

"cloudtrail:DescribeTrails",

"cloudtrail:GetTrailStatus",

"cloudtrail:LookupEvents",

"support:DescribeTrustedAdvisor*",

"rds:Describe*",

"rds:ListTagsForResource",

"ec2:Describe*",

"autoscaling:Describe*",

"application-autoscaling:Describe*",

"cloudwatch:Describe*",

"cloudwatch:Get*",

"cloudwatch:List*",

"logs:Get*",

"logs:List*",

"logs:Describe*",

"logs:TestMetricFilter",

"logs:FilterLogEvents",

"sns:Get*",

"sns:List*",

"elasticache:Describe*",

"iam:ListPolicies",

"iam:ListUsers"

],

"Resource": "*"

}

]

}

가이드 사진 접기 / 펼치기

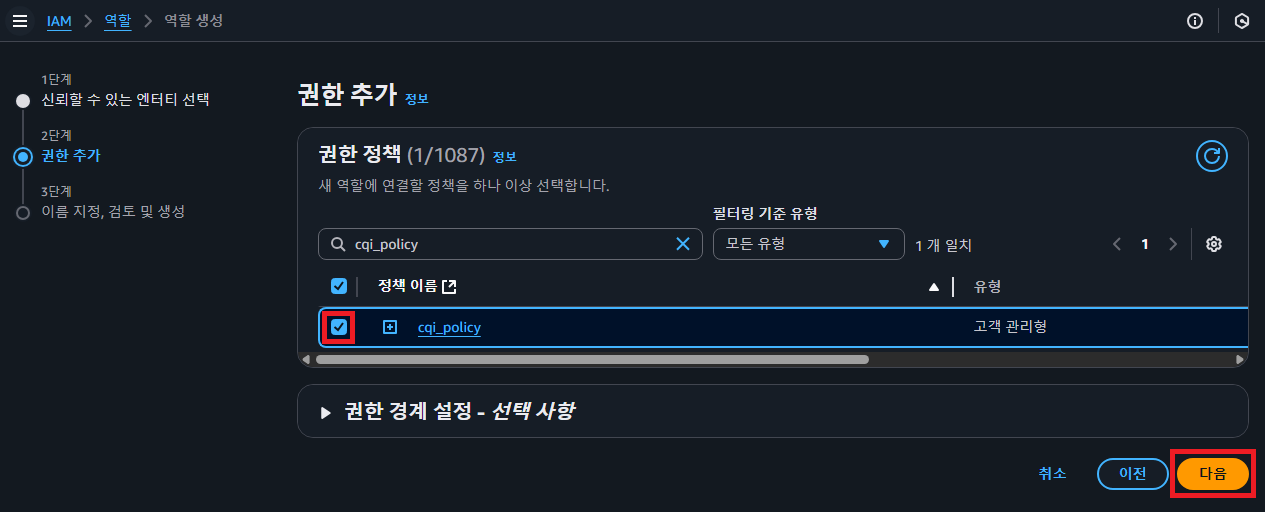

1-2. IAM Role 생성 (권장)

변경 사항

- 2025년 5월 16일:

IAM Role 이름을

CQX_PROD_ROLE에서CQI_PROD_ROLE로 변경변경 전 : "arn:aws:iam::253477182359:role/CQX_PROD_ROLE"

변경 후 : "arn:aws:iam::253477182359:role/CQI_PROD_ROLE"

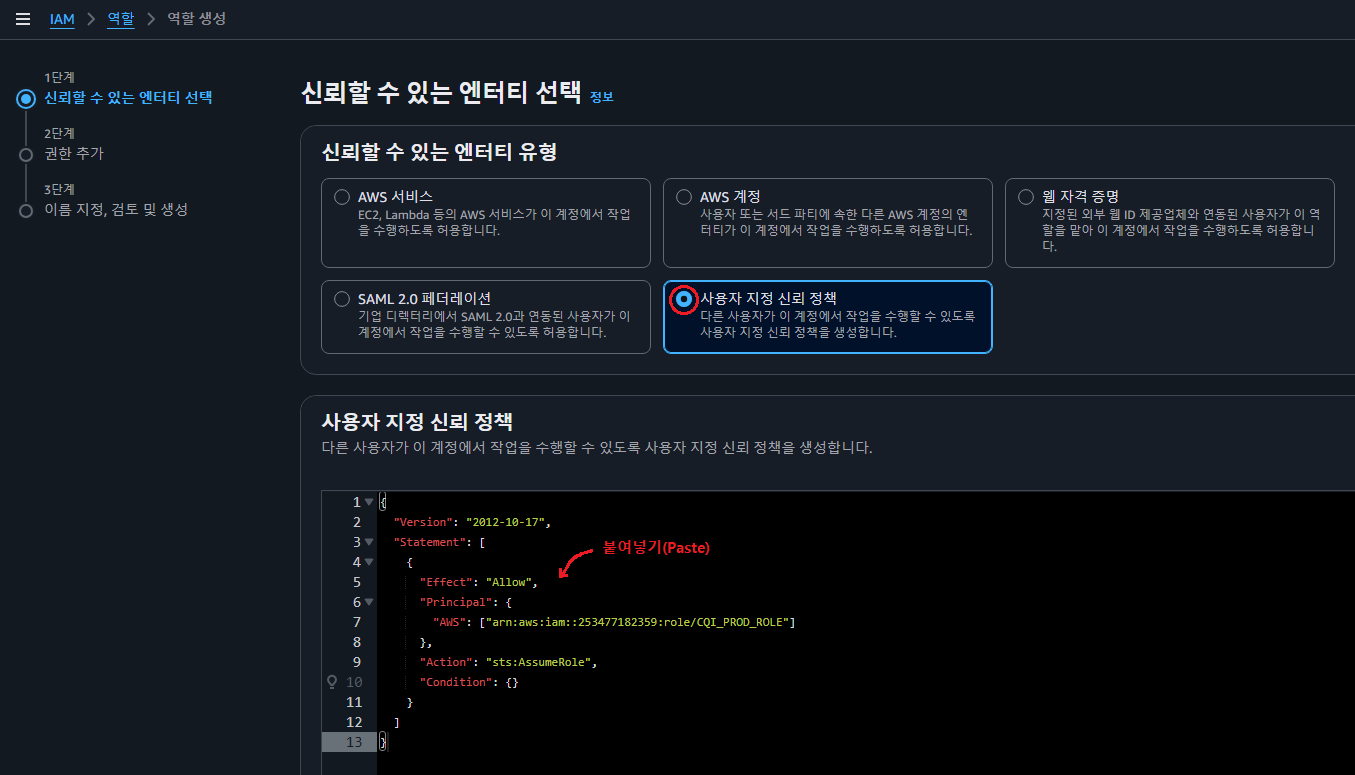

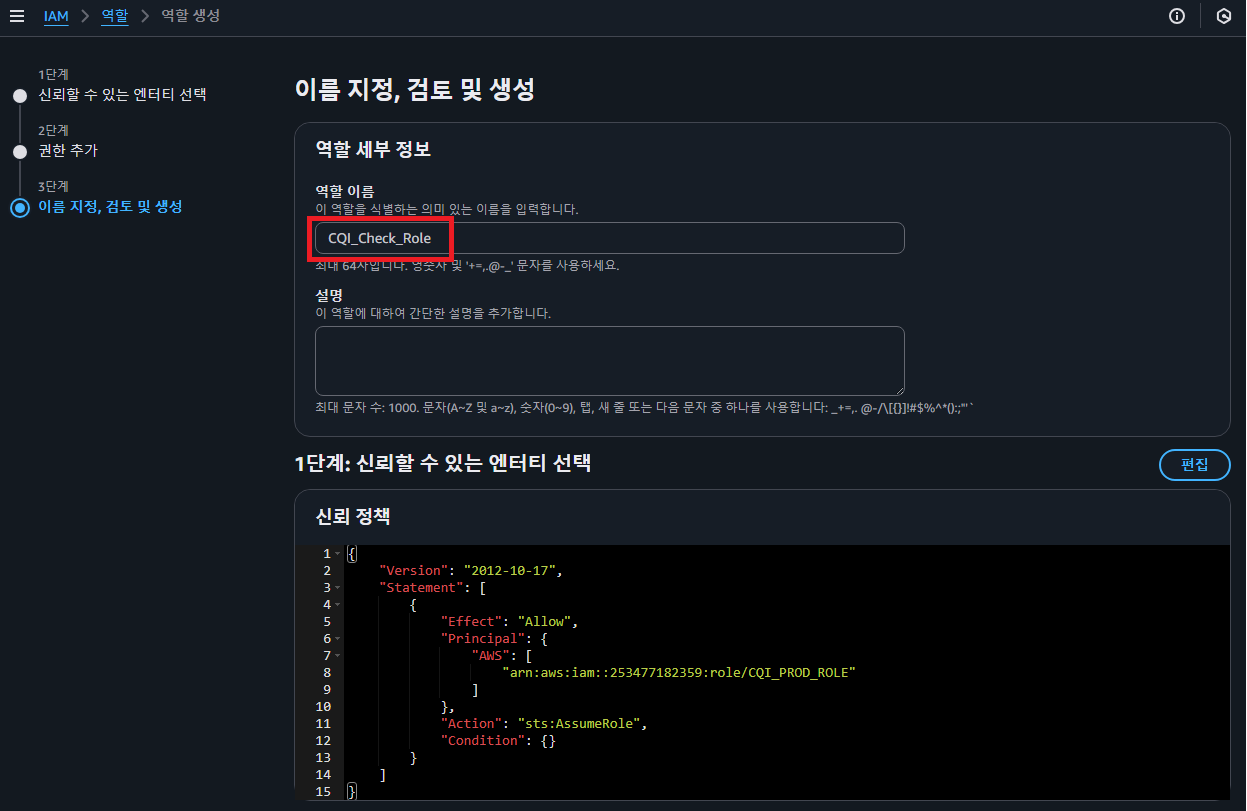

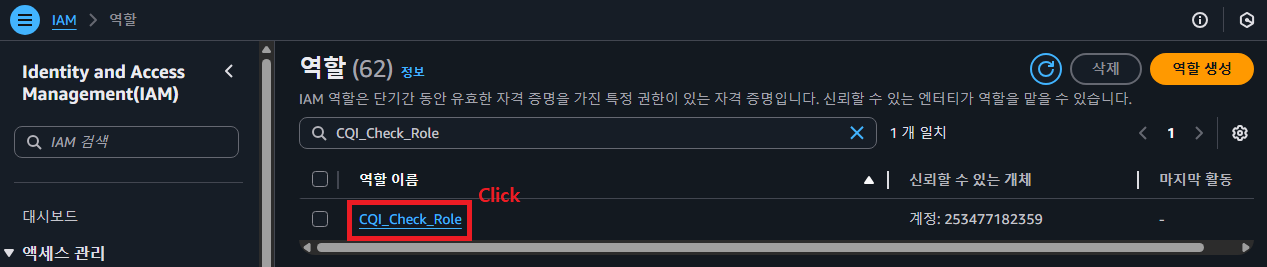

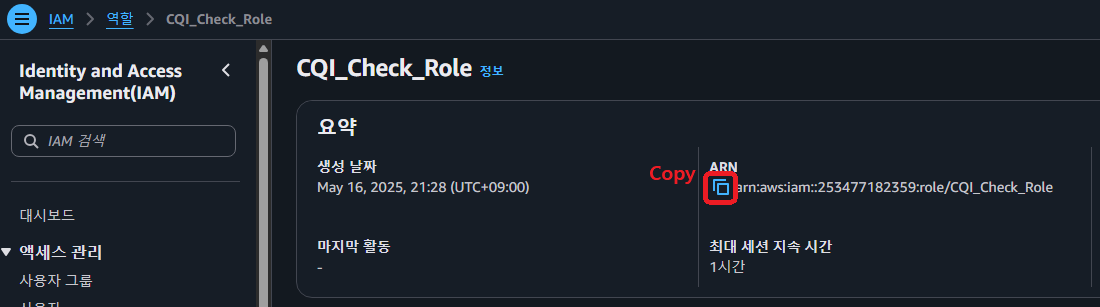

아래 정보로 IAM Role을 생성하고 IAM Role ARN을 복사해둡니다.

- IAM Role

- IAM Role Name :

CQI_Check_Role - Permissions Policies :

cqi_policy - Trusted Entity Type : Custom trust policy (아래 코드를 복사하세요)

- IAM Role Name :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Principal": {

"AWS": ["arn:aws:iam::253477182359:role/CQI_PROD_ROLE"]

},

"Action": "sts:AssumeRole",

"Condition": {}

}

]

}

가이드 사진 접기 / 펼치기

전체 내용을 확인하고 "Create role" 버튼을 눌러 생성합니다. 생성한 Role의 상세페이지에서 ARN을 확인하고 복사해둡니다.

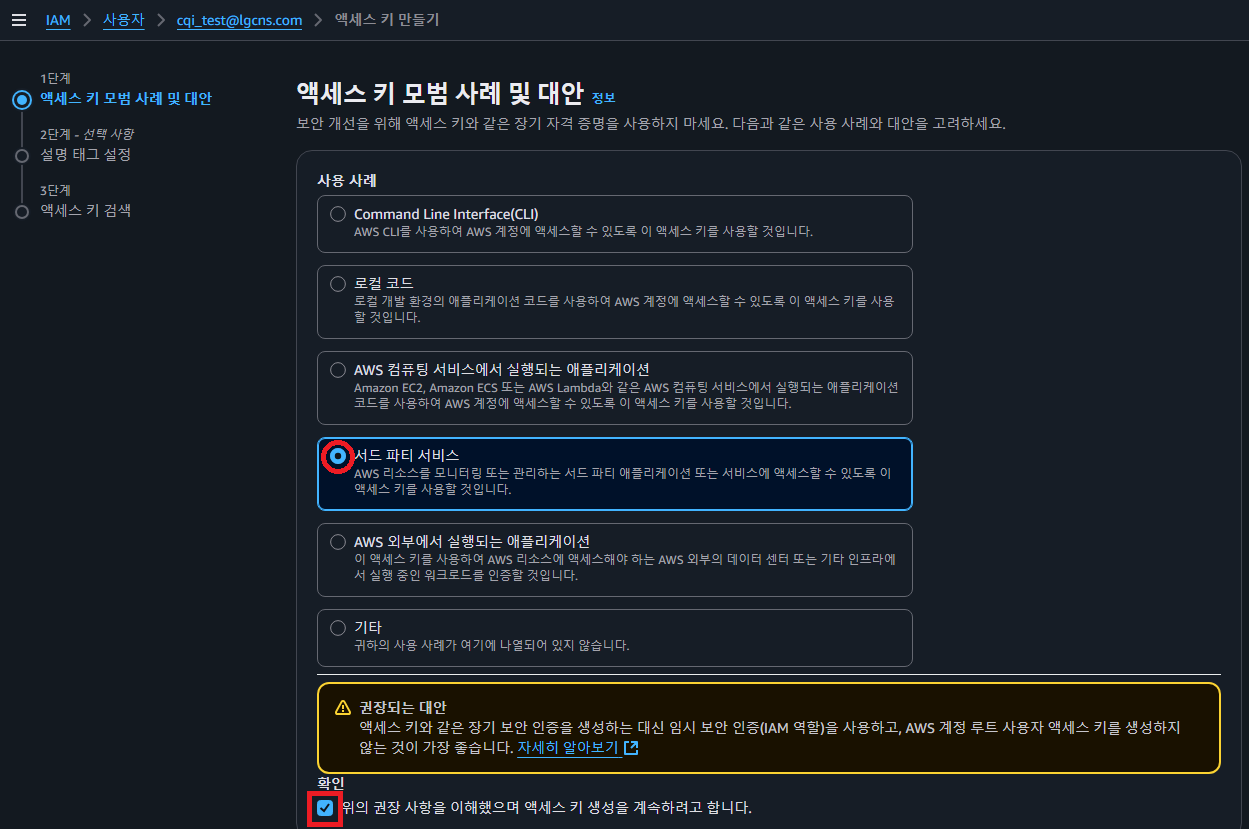

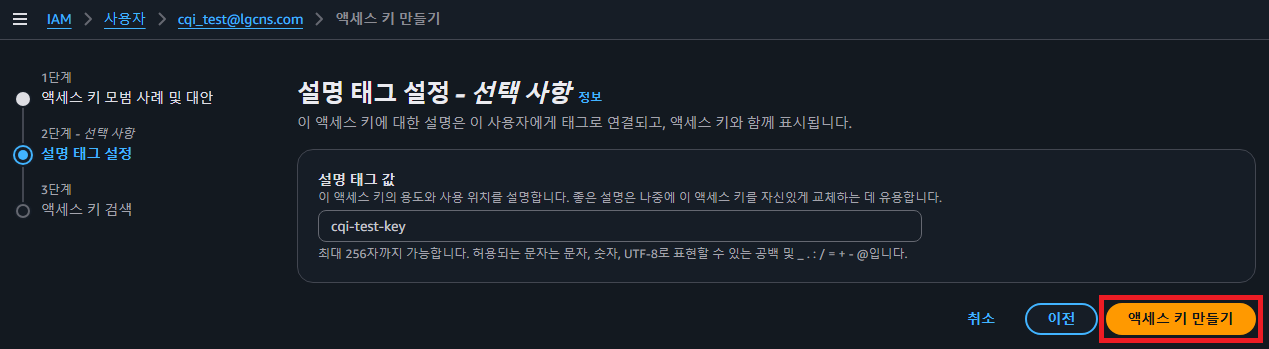

1-3. IAM User + Access Key 생성 (Deprecated)

IAM Role 사용을 권장하며, IAM Role 사용 시 이 단계는 건너뜁니다.

IAM User + Access Key 생성

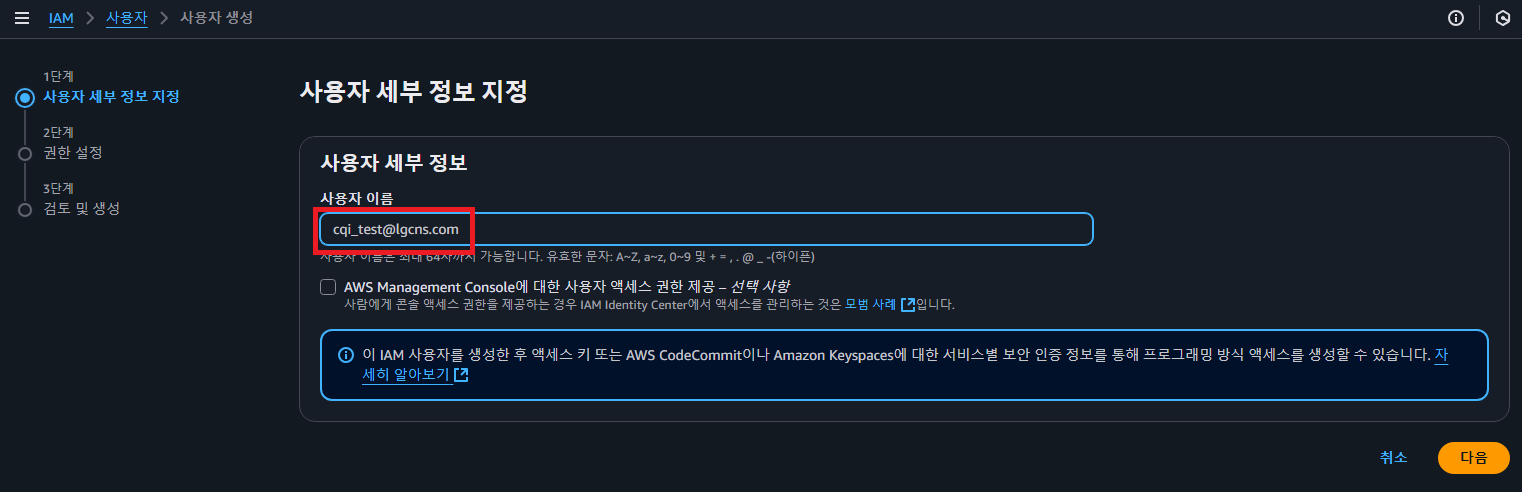

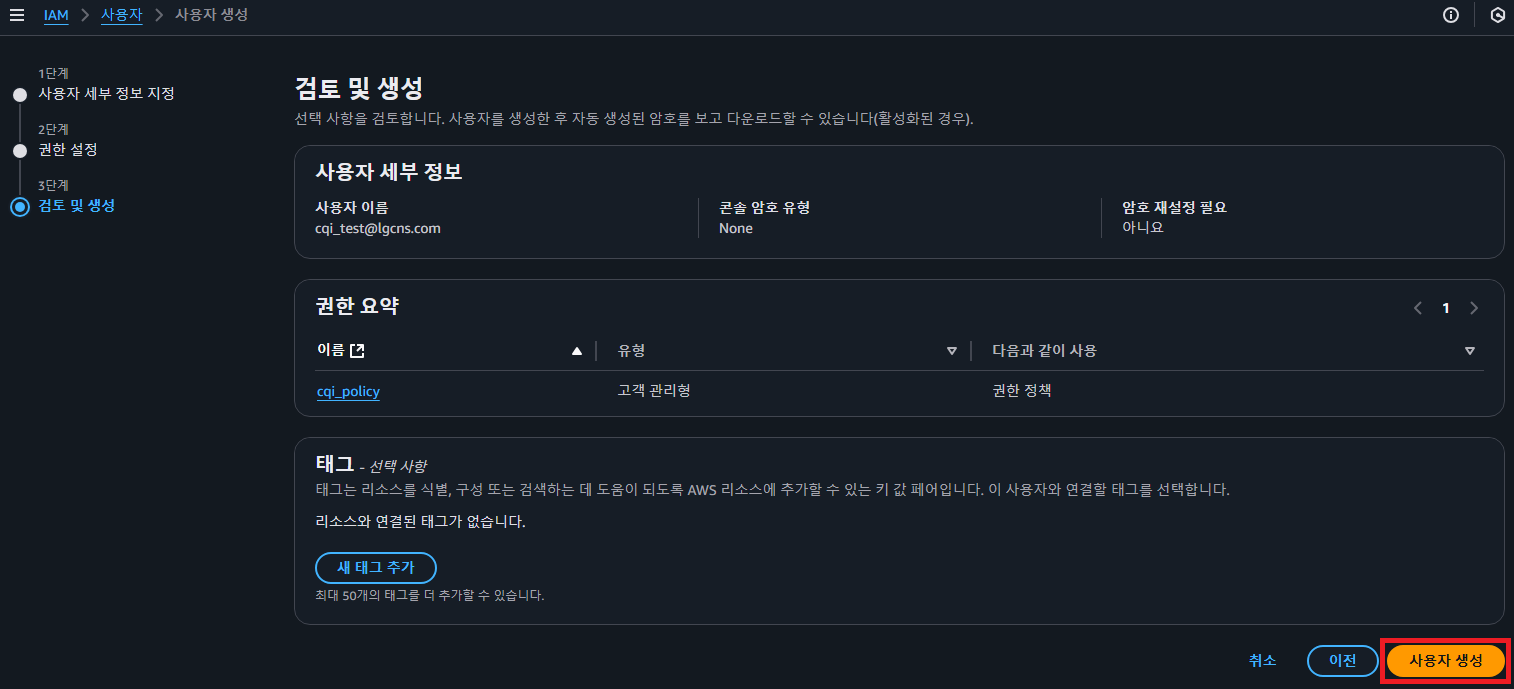

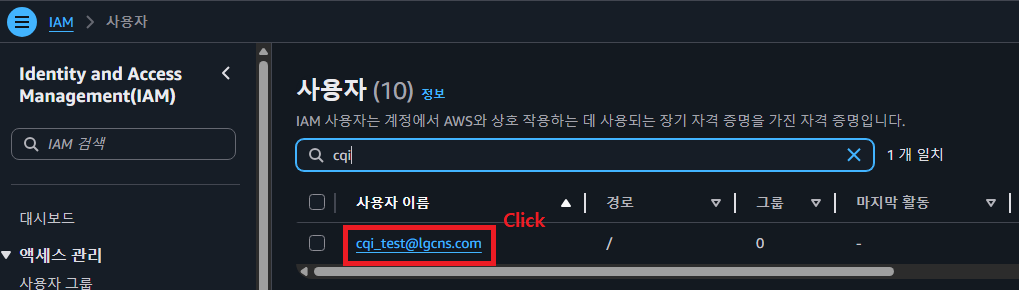

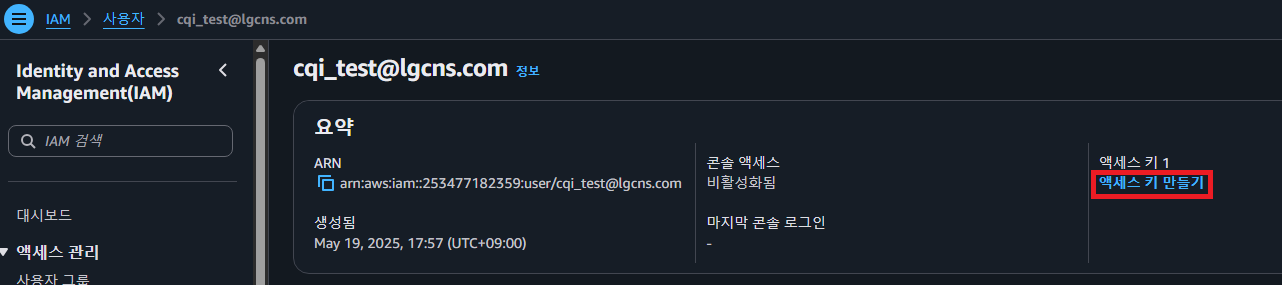

아래 정보로 IAM User를 생성하고 Key가 담긴 엑셀파일을 저장합니다.

- IAM User

- IAM User name :

cqi_test@lgcns.com - AWS access type : Access key - Programmatic access

- Attach Policies :

cqi_policy

- IAM User name :

가이드 사진 접기 / 펼치기

생성한 User의 Access/Secret Key가 담긴 csv 파일을 다운로드 합니다.

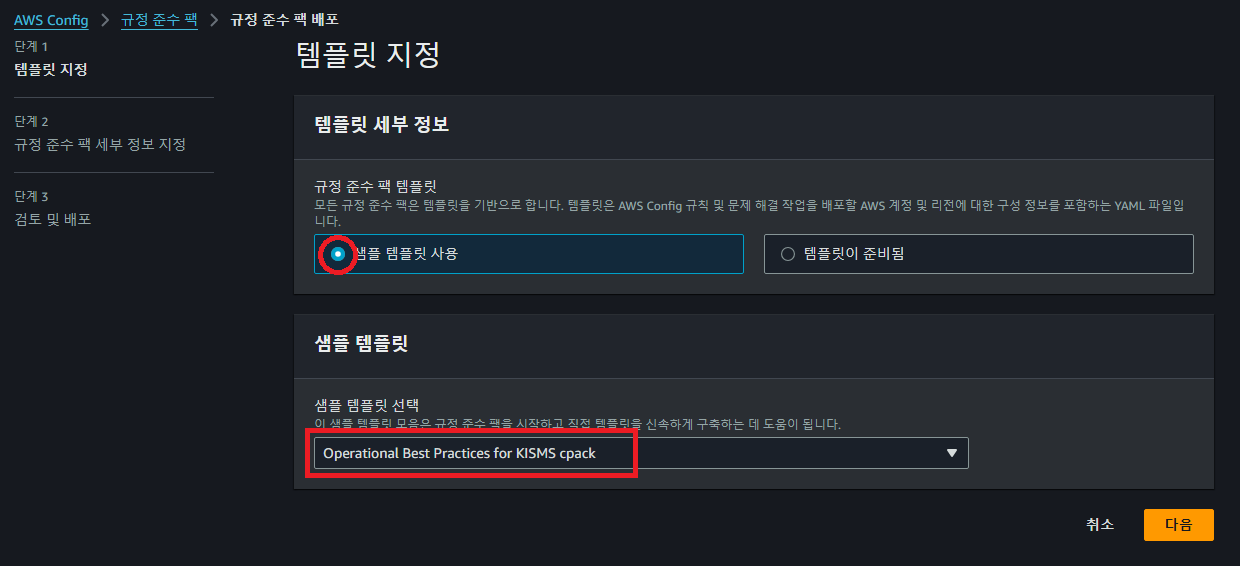

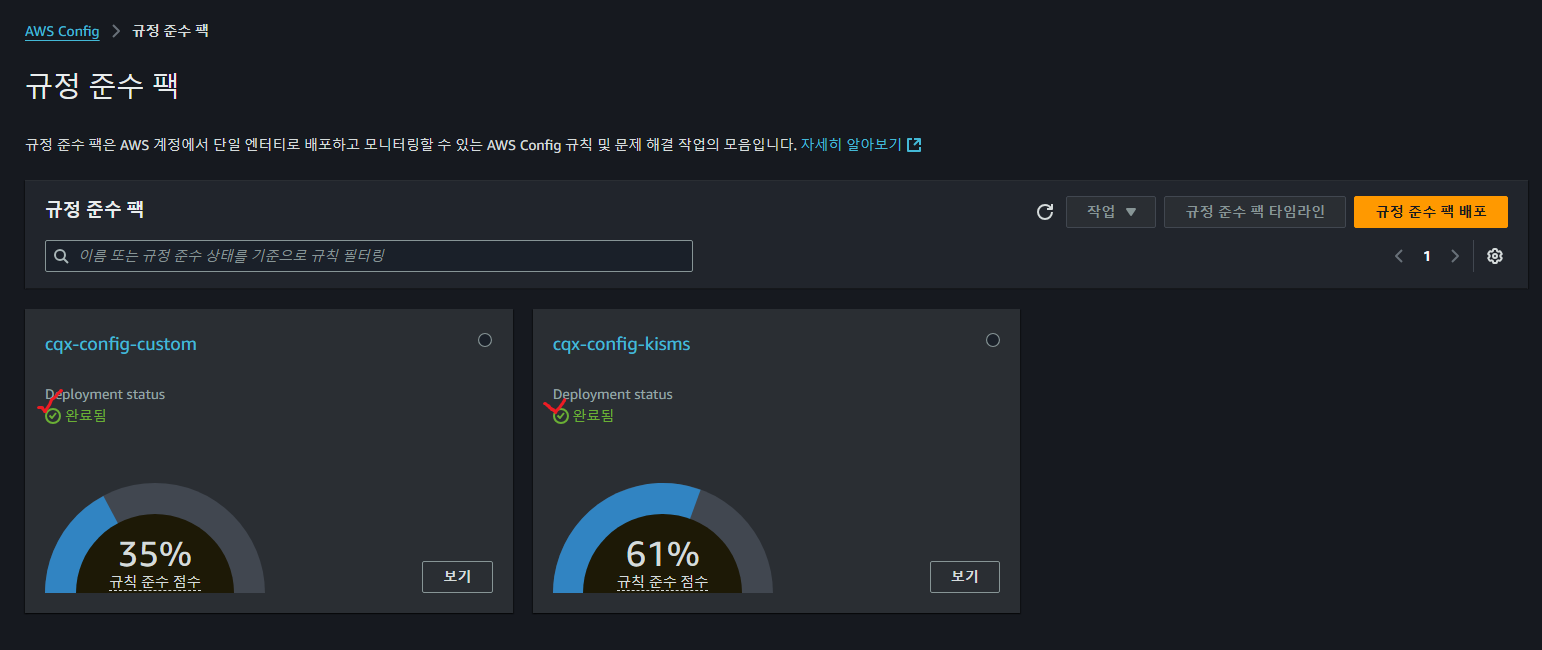

2. 진단용 AWS Config 팩 생성

진단 시작: 먼저 AWS Console에서 규정 준수 팩(Conformance Pack)을 배포하고, 최소 4시간 후에 CQI에서 진단하시기 바랍니다.

(AWS에서 계정 데이터 수집에 평균 3~4시간이 소요됩니다.)

진단 이후: CQI 진단이 끝난 후 추가 비용이 소모되지 않도록 배포한 팩(KISMS, Custom Pack)들을 삭제합니다.

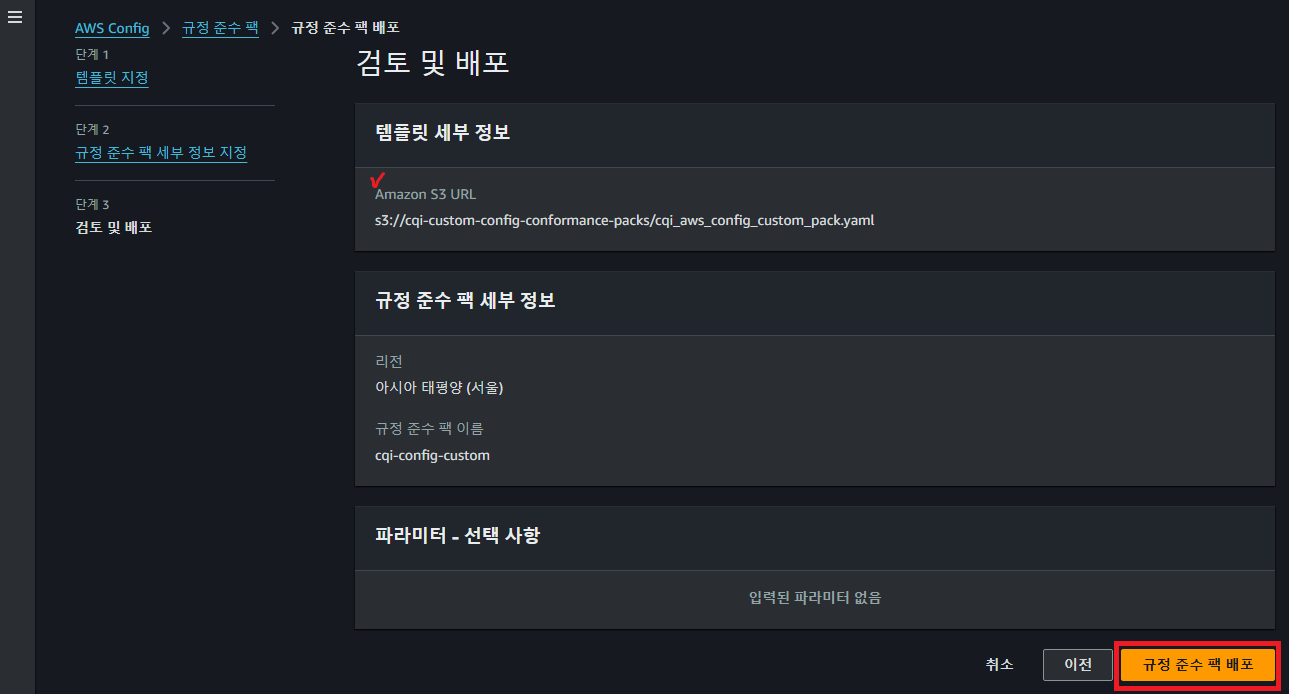

아래 정보의 Conformance Pack 2개를 배포(Deploy) 합니다.

KISMS Pack

- Template Type : Sample template

- Sample Template :

Operational Best Practices for KISMS pack

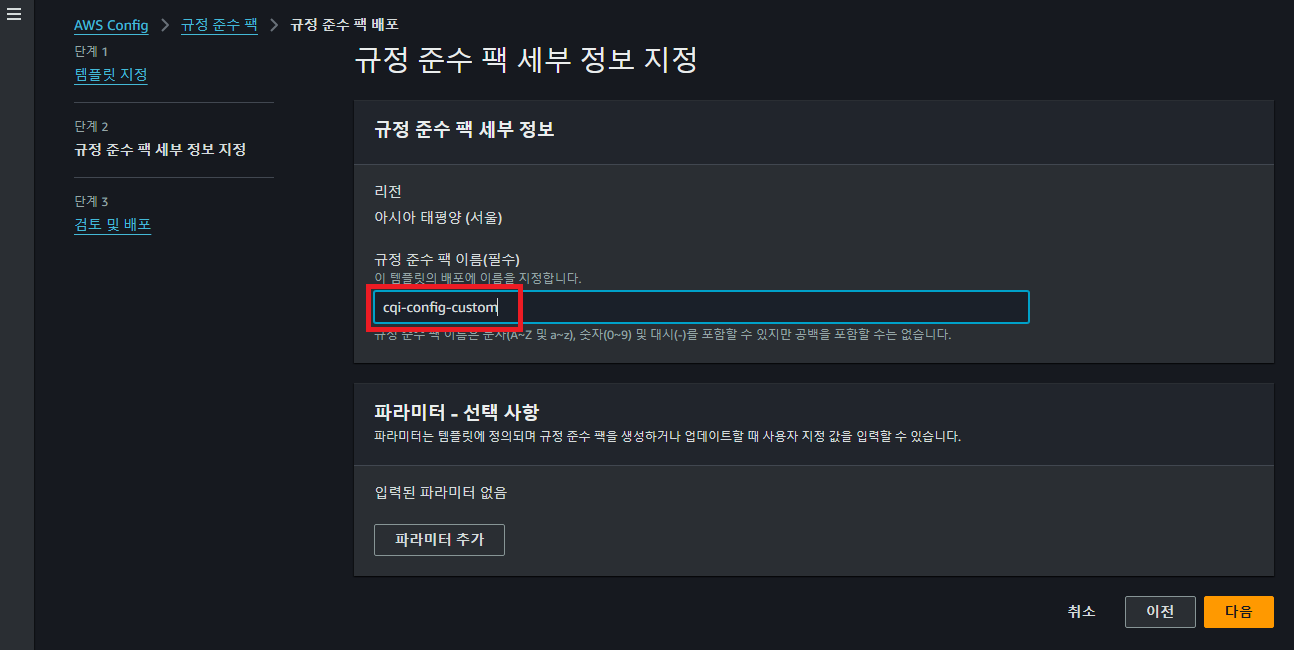

Custom Pack

- Template type : Upload template (S3 bucket)

- Template Source :

s3://cqi-custom-config-conformance-packs/cqi_aws_config_custom_pack.yaml

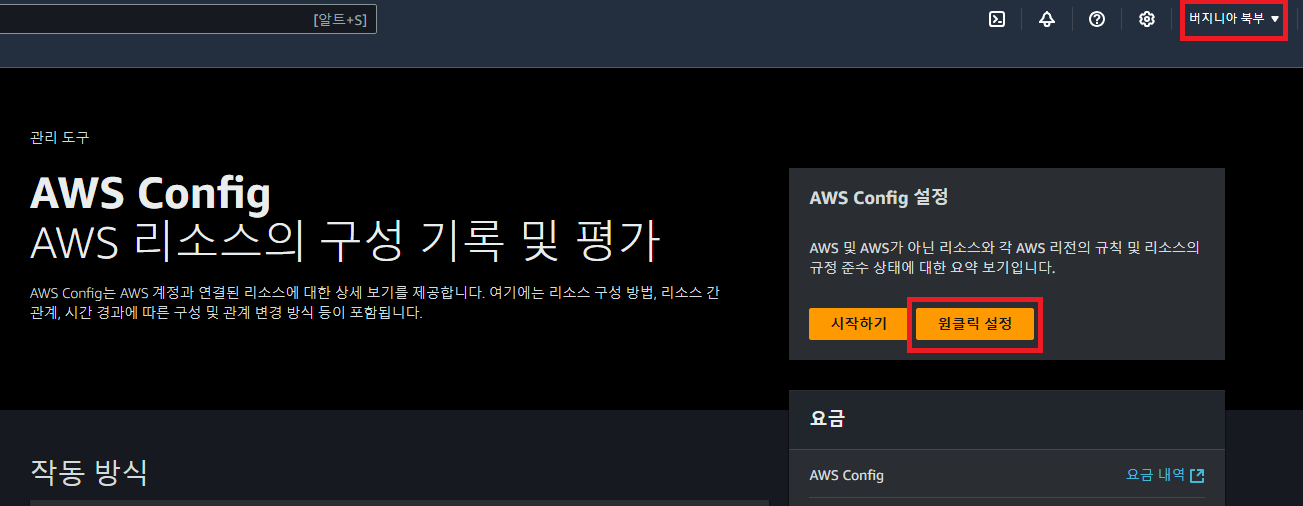

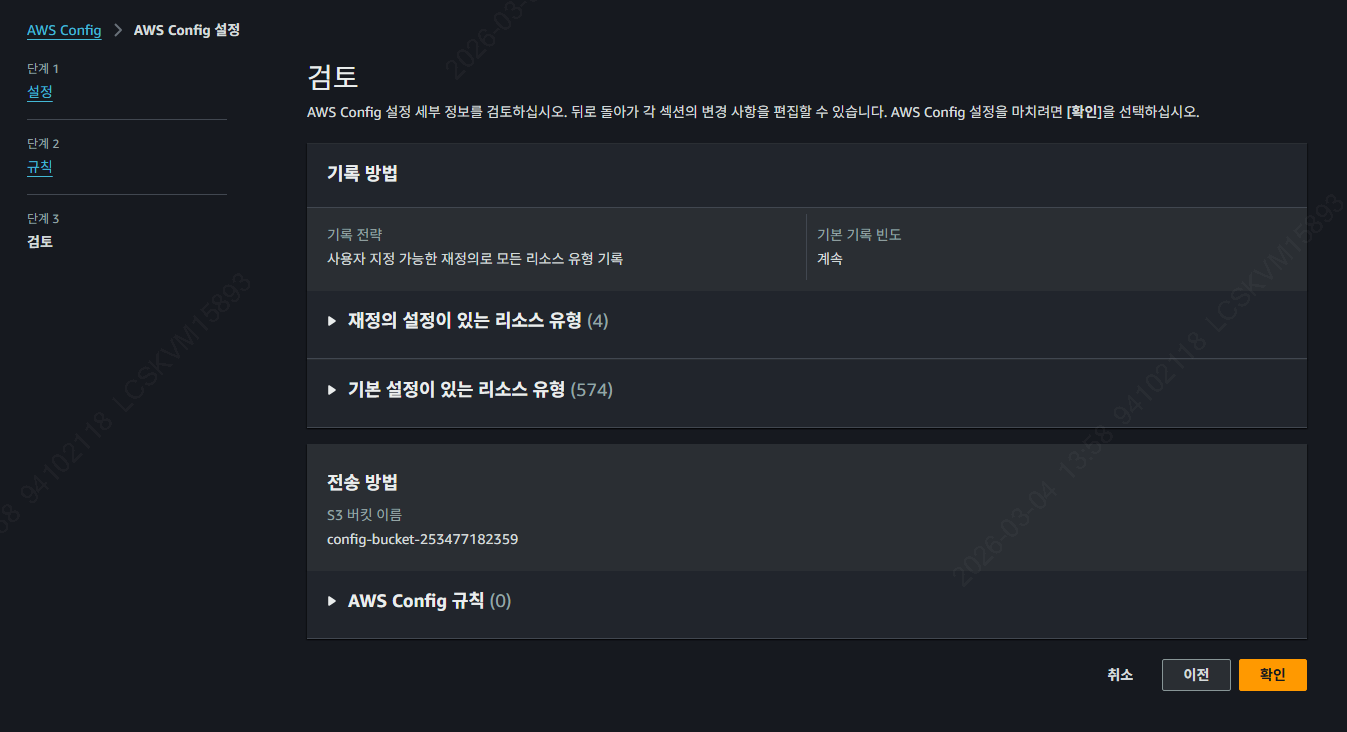

진단 계정에서 Config 사용이 처음인 경우

진단하려는 리전으로 이동 후, "원클릭 설정(One-click setup)" 버튼을 눌러 초기 세팅을 진행합니다.

가이드 사진 접기 / 펼치기

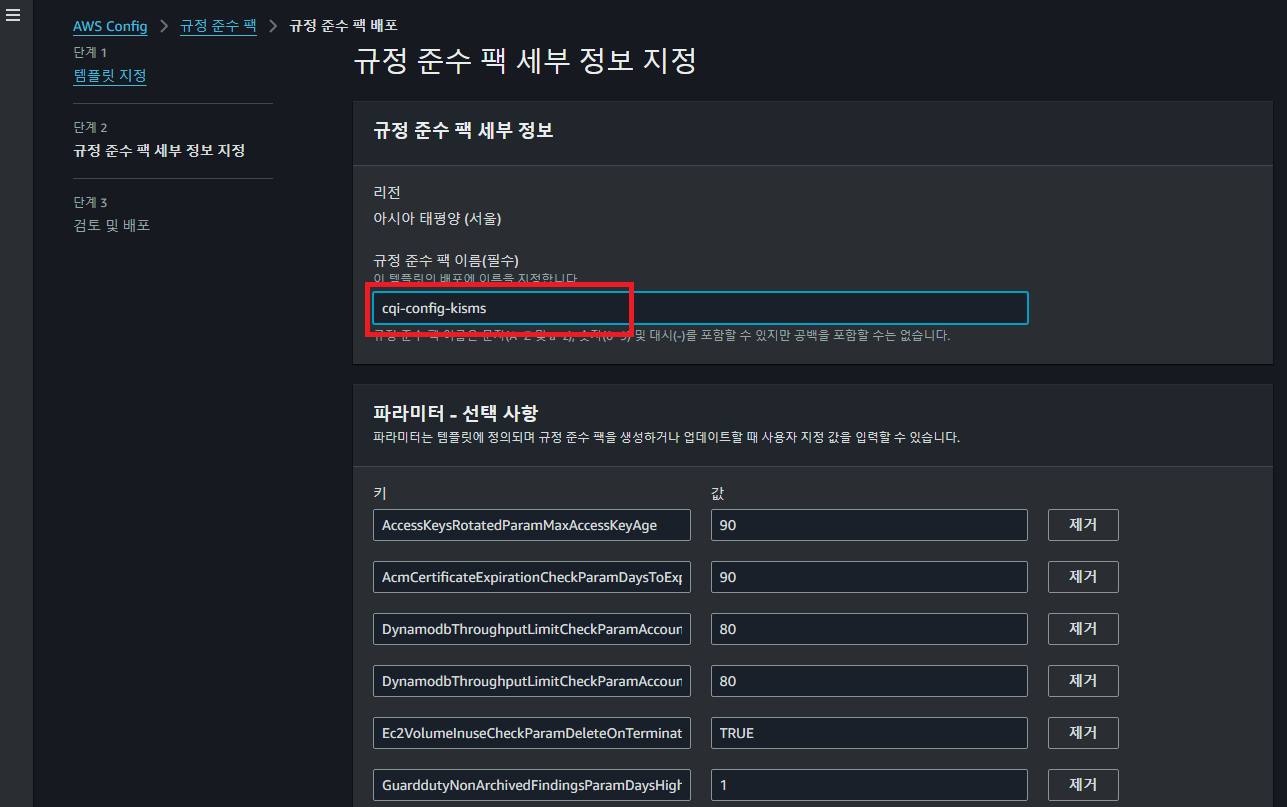

2-1. KISMS 규정 준수 팩 생성

변경 사항

- 2026년 3월 01일:

- KISMS 규정 준수 팩 세부 정보 지정 단계에서 사용자 지정 값(파라미터)은 기본값으로 저장

- 값이 비어있는 항목은 더 이상 포함되지 않음(InternetGatewayAuthorizedVpcOnlyParamAuthorizedVpcIds)

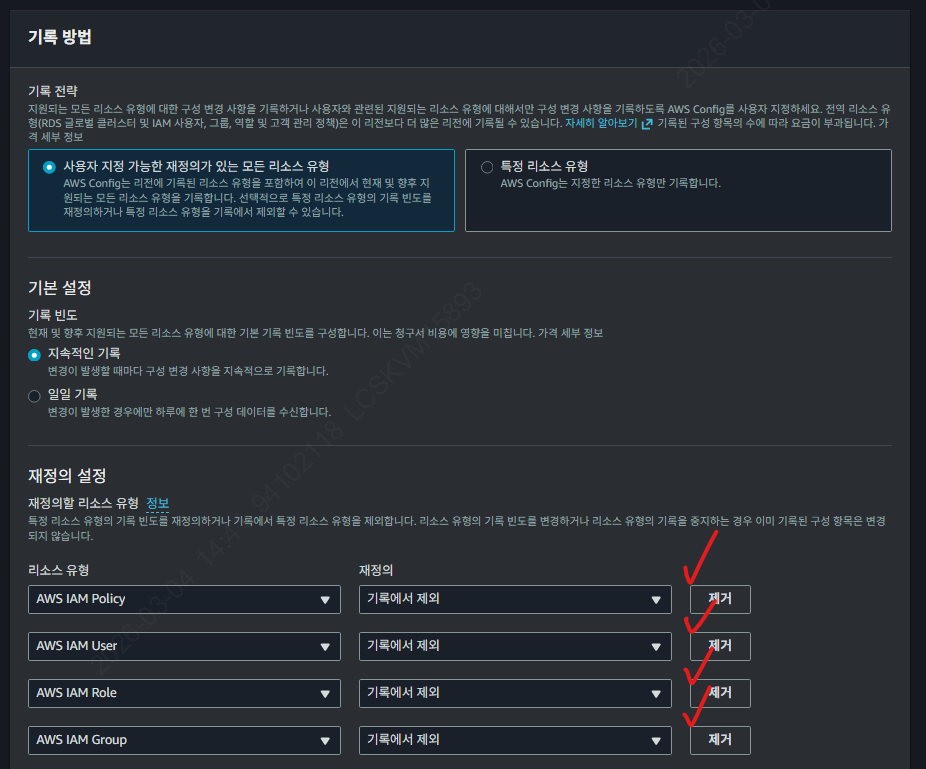

- Config 고객 관리형 레코더 설정의 재정의할 리소스 유형 항목이 기존 1개(모든 IAM 리소스 유형 통합)에서 4개로 변경됨

- 2025년 6월 12일:

- KISMS 규정 준수 팩 항목이 변경됨

- 현 시점으로부터 신규로 진단하는 경우 KISMS 팩을 새로 생성해야 함(구 cqx-config-kisms 삭제)

- 팩 배포 중 사용자 지정 값(파라미터)이 비어있는 항목(InternetGatewayAuthorizedVpcOnlyParamAuthorizedVpcIds)은 수동 제거 후 배포

사용자 지정 값(파라미터) 항목은 캡처(2025-06-12)와 다를 수 있습니다. 값을 변경하지 말고 기본값으로 저장해 주세요.

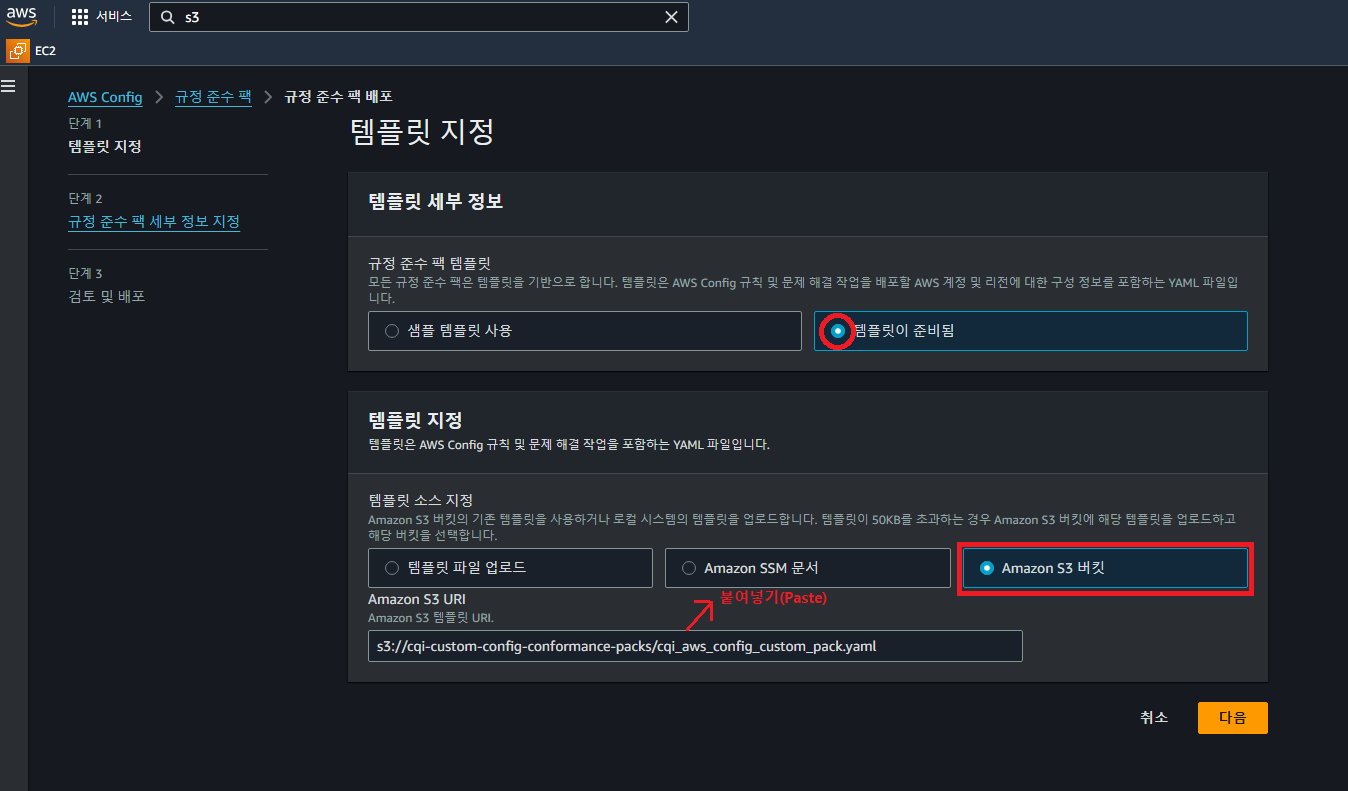

2-2. Custom 규정 준수 팩 생성

아래 URL을 복사한 후, 템플릿 지정 단계에서 템플릿이 준비됨 > Amazon S3 버킷 > Amazon S3 URL에 붙여넣습니다.

- AWS S3 URL:

s3://cqi-custom-config-conformance-packs/cqi_aws_config_custom_pack.yaml

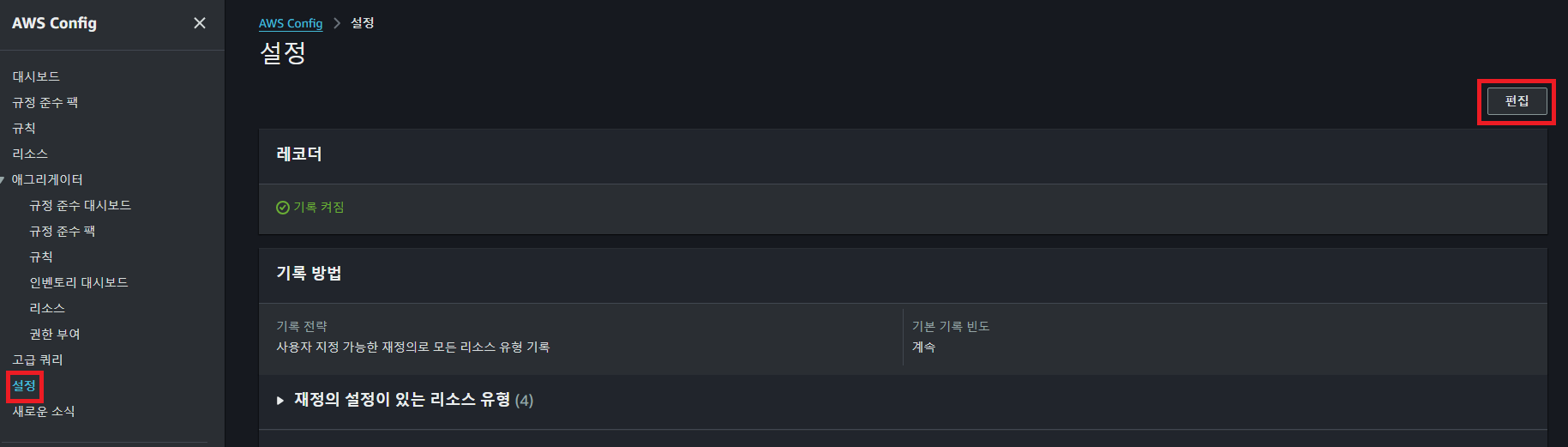

2-3. Config 설정 변경

변경 사항

- 2026년 3월 01일:

- AWS Config > 설정 > 레코더 편집 > 기록 활성화 체크 > 재정의 설정의 4개 항목(AWS IAM ...) 제거

- 2025년 6월 12일:

- AWS Config > 설정 > 레코더 편집 > 기록 활성화 체크 > 재정의 설정의 1개 항목(전역적으로 기록되는 모든 IAM 리소스...) 제거

Config에서 Global resource를 수집할 수 있도록 설정을 변경합니다.

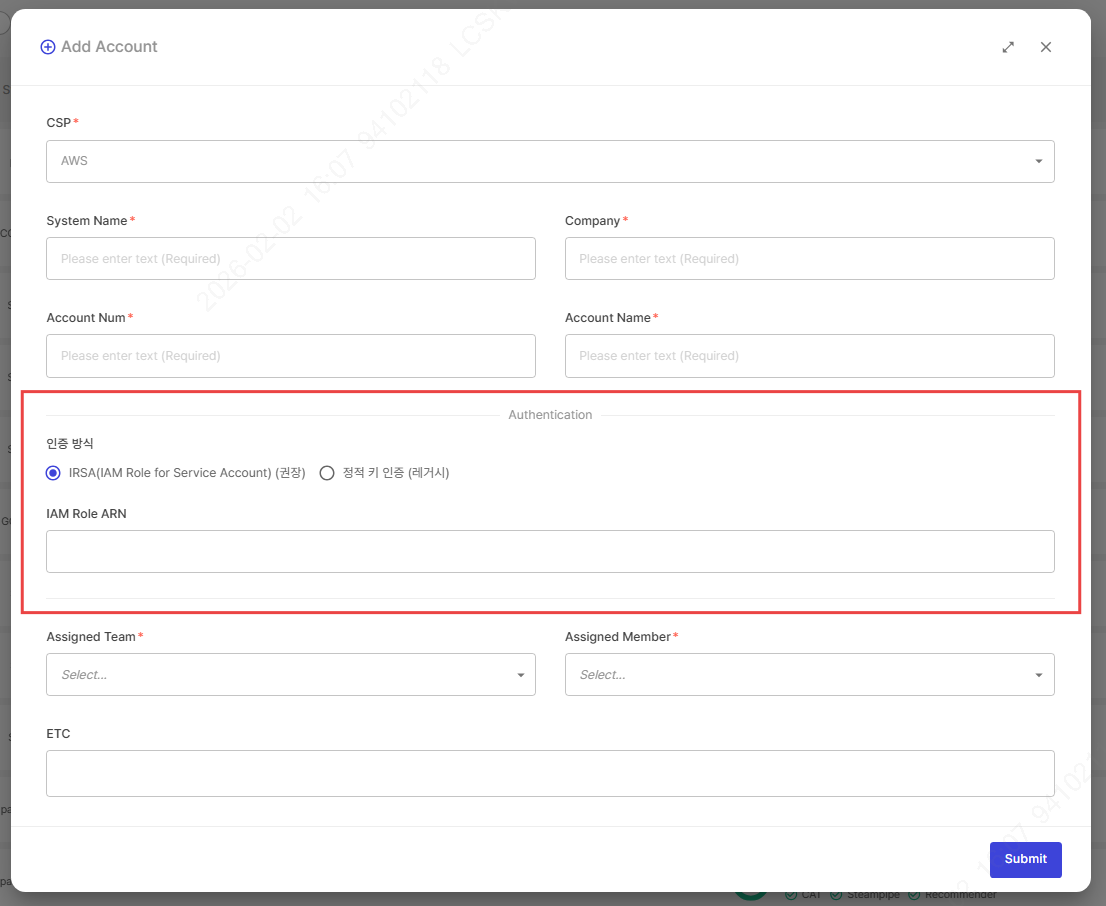

CQI 진단 계정 등록

진단 계정 등록은 Team Admin만 가능하며, 기본적으로 Team Admin은 팀당 1명 지정되어 있습니다.

- 초기 Team Admin : 각 팀 팀장님

경로: ➡ CQI 로그인 ➡ 진단 계정 목록 페이지 우측 상단의 진단 계정 추가(Add Account) 버튼 클릭

- 입력할 정보

- CSP :

AWS - System Name : 시스템 이름 (운영자가 구분을 위해 사용)

- Company : 고객사명

- Account Num : 진단 대상 AWS Account Number (12자리, 숫자만)

- Account Name : 진단 대상 AWS Account 이름 (운영자가 구분을 위해 사용)

- 인증 방식 : IRSA (IAM Role 사용 시 체크) / 정적 키 인증 (부득이하게 액세스키를 사용해야 할 경우)

- AssumeRole : AWS IAM Role (Recommended)

- Access Key : Access Key (선택 사항)

- Secret Access Key : Secret Access Key (선택 사항)

- Assigned Team : 자동 입력(등록하는 사용자의 팀으로 고정)

- Assigned Member : 진단 계정의 결과/예외처리 사항을 입력할 담당자 (진단결과 등록은 TeamAdmin과 Assigned Member만 가능합니다.)

- ETC : 비고(선택 사항)

- CSP :

참조

- Well-Architected 진단 시 추가된 Policy

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "VisualEditor0",

"Effect": "Allow",

"Action": [

"wellarchitected:ListWorkloads",

"wellarchitected:TagResource",

"wellarchitected:CreateMilestone",

"wellarchitected:GetWorkload",

"wellarchitected:CreateWorkload",

"wellarchitected:UpdateAnswer"

],

"Resource": "*"

}

]

}

- 진단용 IAM Role 및 Policy 변경

2025년 5월 16일 이후로 진단용 IAM Role 및 Policy가 변경되었습니다.

(IAM 관련 추가 권한(

iam:ListPolicies,iam:ListUsers) 포함)

문서 버전: 1.1 최종 수정일: 2026-03-01 담당자: CQI AX운영최적화팀(cloud-tech@lgcns.com)

AWS

AWS GCP - Cloud Shell

GCP - Cloud Shell Azure - Cloud Shell

Azure - Cloud Shell